aus dem Netzwerk Insider April 2026

Der sogenannte „Q-Day“ rückt immer näher (s. auch den Beitrag meines Kollegen Felix Horn). Dieser beschreibt den Zeitpunkt, an dem Quantencomputer so leistungsfähig sind, dass mit ihnen die heute verbreiteten kryptografischen Verfahren geknackt werden können. Häufig geht damit die Befürchtung einher, dass ab diesem Moment die gesamte vertrauliche Kommunikation nicht mehr geschützt ist und bestehende Verschlüsselungen kompromittiert werden können.

Doch wie realistisch ist dieses Szenario wirklich, und welche konkreten Schritte sind schon heute notwendig, um darauf vorbereitet zu sein?

Was ist durch Quantencomputing wirklich angreifbar?

Um diese Frage zu beantworten, ist eine genauere Betrachtung notwendig. Vorab ist wichtig zu verstehen, dass nicht alle bestehenden Sicherheitsmechanismen durch Quantencomputing plötzlich unsicher oder direkt angreifbar werden. Daher ist es entscheidend, dies differenziert zu betrachten, um herauszufinden, welche Bereiche tatsächlich betroffen sind und welche weiterhin als vergleichsweise sicher gelten.

Im Fokus dieses Artikels stehen dabei vor allem kryptografische Verfahren, die in digitalen Zertifikaten und innerhalb einer Public Key Infrastructure (PKI) eingesetzt werden. Diese bilden die Grundlage zahlreicher Sicherheitsmechanismen in Netzwerken, Anwendungen und Kommunikationsprotokollen und sind somit von hoher Bedeutung in der Diskussion rund um den Q-Day.

Es können auch digitale Signaturen im Umfeld von PKI und Zertifikaten potentiell von quantenbasierten Angriffsszenarien betroffen sein.

Wie sicher ist das TLS-Protokoll?

Ein besonders relevantes Beispiel für den Einsatz von PKI-basierten Verfahren ist das Transport-Layer-Security-(TLS-)Protokoll. Bei einem üblichen TLS-Handshake wird während des Verbindungsaufbaus mithilfe asymmetrischer Kryptografie (etwa RSA) oder elliptischer Kryptografie (ECC) ein gemeinsamer Sitzungsschlüssel ausgehandelt. Die anschließende Kommunikation wird dann mit symmetrischer Verschlüsselung unter Verwendung dieses einen Sitzungsschlüssels geschützt.

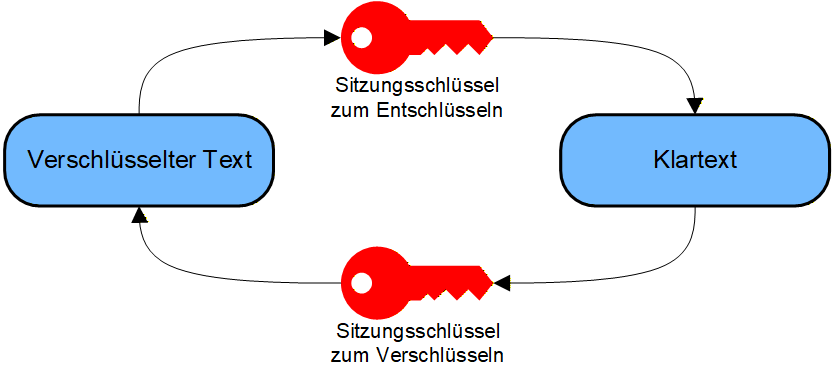

Bei diesem zweiten Teil des TLS-Handshakes, also bei der symmetrischen Verschlüsselung, wird der Sitzungsschlüssel sowohl zum Verschlüsseln als auch zum Entschlüsseln der übertragenen Daten verwendet. Dieser Sitzungsschlüssel muss daher beiden Kommunikationspartnern vorliegen und ausschließlich diesen bekannt sein. Ein Angreifer, der den Datenverkehr mitschneidet, kann nur die verschlüsselten Nachrichten abhören.

Abbildung 1: Symmetrische Verschlüsselung im TLS-Handshake

Eine nachträgliche Entschlüsselung der Kommunikation ist somit nur möglich, indem potentielle Schlüssel zum Entschlüsseln durchprobiert werden, bis ein Schlüssel die Nachrichten erfolgreich in Klartext entschlüsselt. Für einen Schlüssel mit der Länge n Bits existieren 2n mögliche Schlüssel, wodurch im Mittel dabei etwa 2n-1 Versuche erforderlich sind, um diesen Schlüssel zu erraten. Mit klassischer Hardware erfolgt dieses Durchprobieren iterativ.

Ein Quantencomputer kann diesen Prozess mithilfe von Grover´s Algorithmus [1] beschleunigen und den effektiven Suchaufwand auf ungefähr 2n/2 reduzieren. Dadurch entspricht beispielsweise die Sicherheit eines 128-Bit-Schlüssels im Quantenmodell in etwa dem Sicherheitsniveau eines 64-Bit-Schlüssels im klassischen Modell. Ein 64-Bit-Schlüssel bedeutet zwar weiterhin einen sehr hohen, aber grundsätzlich noch erreichbaren Rechenaufwand. Mit zunehmender Schlüssellänge wächst dieser Aufwand jedoch exponentiell, sodass ab einer bestimmten Länge das Erraten des Schlüssels nicht mehr realisierbar ist.

Symmetrische Verfahren gewährleisten demnach ab einer gewissen Schlüssellänge auch unter Berücksichtigung möglicher quantenbasierter Angriffe weiterhin ein angemessenes Sicherheitsniveau. In der Praxis werden aus diesem Grund häufig Schlüssellängen von mindestens 256 Bit empfohlen [2]. Für die symmetrische Kryptografie sind daher im Kontext von Quantencomputing keine grundsätzlichen Verfahrensänderungen erforderlich, entscheidend ist lediglich die Wahl einer angemessen hohen Schlüssellänge.

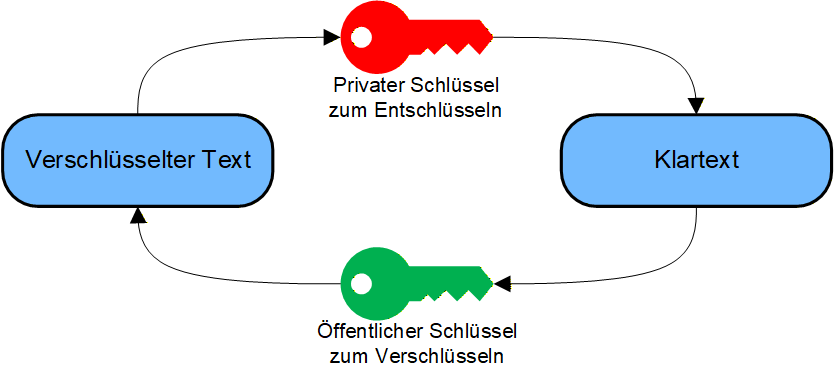

Für den ersten Teil des TLS-Handshakes, bei dem ein Sitzungsschlüssel mithilfe von asymmetrischer beziehungsweise elliptischer Kryptografie ausgehandelt wird, sieht die Situation etwas anders aus. Hier kommen ein öffentlicher und ein privater Schlüssel zum Einsatz. Der öffentliche Schlüssel ist typischerweise in einem Zertifikat enthalten, welches öffentlich ist, während der private Schlüssel ausschließlich bei dem Kommunikationspartner liegt, welcher das Schlüsselpaar generiert hat.

Beide Schlüssel sind mathematisch so miteinander verknüpft, dass sich aus dem privaten Schlüssel der zugehörige öffentliche Schlüssel mit geringem Rechenaufwand berechnen lässt. Die umgekehrte Richtung, also aus dem öffentlichen Schlüssel den privaten zu bestimmen, ist hingegen mit klassischer Rechenkapazität praktisch nicht durchführbar. Man spricht hierbei von sogenannten Einwegfunktionen.

Veranschaulichen lässt sich dieses Prinzip am Beispiel der Faktorisierung großer Zahlen. Das Multiplizieren zweier sehr großer Primzahlen zu einem Produkt ist mathematisch einfach. Kennt man jedoch nur das Produkt, ist es extrem aufwendig, wieder auf die beiden ursprünglichen Faktoren zurückzuschließen. Genau diese rechnerische Asymmetrie bildet die Grundlage der Sicherheit klassischer Verfahren wie RSA. Bei elliptischer Kryptografie (ECC) wird anstelle einer Multiplikation ein diskretes Logarithmusproblem verwendet.

Abbildung 2: Asymmetrische Verschlüsselung im TLS-Handshake

Durch Quantencomputer können quantenmechanische Effekte wie Superposition und Verschränkung genutzt werden, um zum Beispiel solche mathematischen Probleme deutlich effizienter zu lösen als mit klassischer Hardware [3]. Mit Shor´s Algorithmus [4] ist es dadurch möglich diese zugrunde liegenden Probleme von RSA und ECC in praktikabler Zeit zu berechnen.

So kann bei einem aufgezeichneten TLS-Handshake ein ausreichend leistungsfähiger Quantencomputer mithilfe der ausgetauschten Schlüsseldaten den Sitzungsschlüssel nachträglich rekonstruieren. Anschließend lässt sich auch die symmetrisch verschlüsselte Kommunikation mit dem rekonstruierten Sitzungsschlüssel entschlüsseln.

Somit gilt die asymmetrische beziehungsweise elliptische Kryptografie im Quantencomputermodell als grundsätzlich angreifbar.

Warum sollte man sich heute schon damit auseinandersetzen?

Auch wenn leistungsfähige Quantencomputer noch nicht unmittelbar verfügbar sind, entsteht daraus kein rein zukünftiges Problem. Angreifer können verschlüsselte Kommunikation bereits heute aufzeichnen und sie zu dem Zeitpunkt, an dem genügend leistungsfähige Quantencomputer zur Verfügung stehen, nachträglich entschlüsseln. Dieses Vorgehen wird als „harvest now, decrypt later“ bezeichnet [5]. Dies ist insbesondere dann kritisch, wenn die Daten eine lange Schutz- oder Vertraulichkeitsdauer besitzen und selbst in mehreren Jahren noch Schaden verursachen können, sofern sie in falsche Hände geraten. Wie aber bereits oben erwähnt, benötigen auch Quantencomputer ausreichend Rechenleistung und Zeit, um asymmetrische Verfahren zu brechen. Anders als bei heutigen möglichen Techniken, bei denen dies praktisch unmöglich wäre, ist der Zeitrahmen im Quantenmodell jedoch realistisch und abzählbar. Bei Sitzungsschlüsseln, die idealerweise häufig gewechselt werden, müsste der Angreifer diesen Aufwand jedoch für jede einzelne Verbindung erneut betreiben. Dennoch zeigt dieses Szenario, dass sensible Daten mit langer Schutzdauer bereits heute Gefahr laufen, in Zukunft kompromittiert zu werden, wenn keine vorbeugenden Maßnahmen ergriffen werden.

Ein weiteres Problem besteht darin, dass sich mit Shor´s Algorithmus aus einem öffentlichen Schlüssel, welcher beispielsweise in einem digitalen Zertifikat vorhanden ist, der zugehörige private Schlüssel mithilfe von Quantencomputing berechnen lässt. Dabei hängen die Auswirkungen davon ab, was für ein Schlüssel kompromittiert wurde. Handelt es sich z.B. um einen Server- oder Anwendungsschlüssel, könnte sich ein Angreifer gegenüber Clients als legitimer Server ausgeben.

Betrifft die Kompromittierung hingegen einen privaten Schlüssel einer Certification Authority (CA), also einer Einrichtung, die digitale Zertifikate ausstellt und deren Echtheit garantiert, wäre ein Angreifer in der Lage, beliebige Zertifikate im Namen dieser CA auszustellen. In einem solchen Fall könnte die Authentizität von Zertifikaten nicht mehr zuverlässig überprüft werden, wodurch das Vertrauen in die gesamte PKI und die darauf basierende sichere Kommunikation erheblich gefährdet wäre.

Was muss konkret gemacht werden, um heute und auch in Zukunft eine sichere Kommunikation gewährleisten zu können?

Für die eigentliche Datenübertragung können weiterhin symmetrische Verschlüsselungsverfahren eingesetzt werden. Dabei muss jedoch darauf geachtet werden, dass eine ausreichend hohe Schlüssellänge gewählt wird. Wie bereits erwähnt, werden in der Praxis dafür mindestens 256 Bit empfohlen.

Der eigentliche Handlungsbedarf betrifft den asymmetrischen Schlüsselaustausch, wie er beispielsweise beim TLS-Handshake verwendet wird. Verfahren wie RSA oder ECC gelten im Quantencomputermodell als angreifbar und müssen daher durch post-quanten-kryptografische (PQC-)Verfahren ersetzt werden. Darunter versteht man kryptografische Verfahren, bei denen angenommen wird, dass diese als widerstandsfähig gegenüber Angriffen durch Quantencomputing gelten und gleichzeitig jedoch auf herkömmlicher, heute verfügbarer Hardware implementiert und betrieben werden können. Für den Anwendungsfall des Schlüsselaustauschs wurde im Rahmen des NIST-Standardisierungsprozesses insbesondere CRYSTALS-Kyber als zukünftiger Algorithmus ausgewählt [6].

Die Einführung post-quanten-kryptografischer Verfahren hat Auswirkungen auf die bestehende Zertifikatsinfrastruktur. In der Praxis werden digitale Zertifikate in der Regel im X.509-Format ausgestellt. Grundsätzlich kann dieses X.509-Format auch weiterhin verwendet werden, wobei allerdings ein paar Anpassungen erforderlich sind.

Dazu gehören insbesondere die Unterstützung größerer öffentlicher Schlüssel und Signaturen sowie die Einführung neuer Algorithmus-Identifikatoren und Extensions zur Einbindung von PQC-Verfahren.

In vielen Migrationsszenarien geht damit eine Neuausstellung von Zertifikaten einher, insbesondere von Root- und Intermediate-CAs, da diese die Grundlage des Vertrauensmodells bilden. In Übergangsphasen können und sollten jedoch erstmal hybride oder parallel signierte Zertifikate eingesetzt werden, um die Kompatibilität zu bestehenden Systemen zu erhalten [7].

Die eigentliche Struktur der CAs und das grundlegende Vertrauensmodell der PKI können in der Regel bestehen bleiben, da sich primär nur die kryptografischen Verfahren ändern.

Eine PKI, welche PQC-Algorithmen unterstützt und die Zertifikate sowie den Schlüsselaustausch quantensicher macht, wird dann als Post-Quantum-PKI bezeichnet. Viele PKI-Hersteller sind sich dieser Herausforderung bewusst und rüsten ihre Produkte bereits auf, um eine zukunftssichere, quantensichere Kommunikation zu ermöglichen. Konkrete Details zu Umsetzungsgrad und Migration unterscheiden sich jedoch je nach Anbieter und sollten bei den jeweiligen Herstellern erfragt werden.

Allerdings sollte nicht nur darauf gewartet werden, bis diese Hersteller ihre bestehenden Produkte vollständig auf PQC-Verfahren umgestellt haben. Es ist ratsam, sich schon heute mit den erforderlichen organisatorischen und technischen Prozessen auseinanderzusetzen und diese, falls nötig, anzupassen, um die anstehende Migration zu erleichtern.

So ist es beispielsweise sinnvoll, Zertifikatslaufzeiten von Client- und Serverzertifikaten zu verringern, um Änderungen schneller ausrollen zu können. In diesem Zuge empfiehlt es sich, eine Automatisierung der Zertifikatsverteilung anzustreben, da ein ständiger manueller Rollout von Zertifikaten bei kürzerer Laufzeit unter anderem unnötige Ressourcen verschwenden würde.

Außerdem unterstützt eine Inventarisierung kryptografischer Abhängigkeiten dabei, einen vollständigen Überblick über alle betroffenen Systeme, Protokolle und Anwendungen zu erhalten, um im Bedarfsfall schnell handeln zu können.

Fazit

Diese Fähigkeit zur Anpassung und Flexibilität wird als Crypto Agility bezeichnet und zeichnet sich dadurch aus, dass kryptografische Algorithmen, Protokolle und Schlüssel schnell und flexibel geändert werden können, ohne den laufenden Betrieb zu stören. So kann mit der richtigen Planung und Umsetzung eine PKI erfolgreich auf Post‑Quantum-Standards vorbereitet und eine sichere Kommunikation sowohl heute als auch in Zukunft gewährleistet werden.

Nachweise

[1] L. K. Grover: A fast quantum mechanical algorithm for database search. In: Proceedings, 28th Annual ACM Symposium on the Theory of Computing (STOC). Mai 1996, S. 212–219, arxiv:quant-ph/9605043

[3] https://www.digicert.com/de/insights/post-quantum-cryptography

[4] Peter W. Shor: Polynomial-Time Algorithms for Prime Factorization and Discrete Logarithms on a Quantum Computer. In: SIAM Journal on Computing. 26/1997, S. 1484–1509, arxiv:quant-ph/9508027

[5] https://www.nist.gov/cybersecurity/what-post-quantum-cryptography

[6] Status Report on the Third Round of the NIST Post-Quantum Cryptography Standardization Process, Juli 2022, https://doi.org/10.6028/NIST.IR.8413