aus dem Netzwerk Insider Mai 2026

Die Zahl der Projekte im Bereich Gebäudesicherheit nimmt spürbar zu. Dabei spielen elektronische Zutrittskontrollsysteme eine zentrale Rolle. Sie regeln, wer wann welche Bereiche betreten darf und schaffen damit die Grundlage für ein sicheres und zugleich effizientes Gebäudemanagement. In diesem Beitrag gebe ich einen Überblick über die Grundlagen der Zutrittskontrolle, typische Einsatzszenarien, verfügbare Technologien sowie die planerischen Herausforderungen und zeige anhand eines Beispiels, wie der Zugang durch eine gesicherte Tür in der Praxis funktioniert.

Was ist Zutrittskontrolle?

Zutrittskontrolle (ZuKo) bezeichnet Systeme und Maßnahmen, die den Zugang zu bestimmten Bereichen kontrollieren und nur berechtigten Personen den Zutritt erlauben. Moderne Zutrittskontrollsysteme sorgen elektronisch dafür, dass sich Türen nur für autorisierte Personen öffnen und halten Unbefugte zuverlässig fern. Um Personen, Sachwerte und sensible Daten zu schützen, geht es im Kern dabei immer um die Frage: Wer darf wann wohin? ZuKo kann sich sowohl auf physische Orte (Gebäude, Räume, Gelände) als auch auf digitale Ressourcen (z.B. Computernetzwerke) beziehen. In diesem Artikel wird ausschließlich auf die physische ZuKo eingegangen. Traditionell wurde der Zugang oft durch Pförtner oder Sicherheitspersonal überwacht, doch heute kommen überwiegend elektronische ZuKo-Systeme zum Einsatz, die diese Aufgabe effizienter, sicherer und nachvollziehbarer erfüllen.

Abbildung 1: ZuKo – Schema (KI-generiert mit händischer Anpassung)

Ein ZuKo-System prüft automatisch die Berechtigung einer Person, einen bestimmten Bereich zu betreten. Die Regeln dafür werden vom Betreiber festgelegt – typischerweise anhand von Kriterien wie Person, Ort und Zeit. So kann beispielsweise festgelegt sein, dass nur bestimmte Mitarbeiter (wer) während der Arbeitszeiten (wann) Zugang zu bestimmen Räumen (wohin) erhalten. Die Berechtigungen lassen sich flexibel einstellen, etwa zeitlich begrenzt (üblich ist die Gültigkeit einer Zutrittskarte bis zu einem Datum oder nur zu bestimmten Uhrzeiten, z.B. den Hauptgeschäftszeiten). Wird eine Person am Zugangspunkt erkannt, vergleicht das System ihre Identität mit diesen hinterlegten Regeln und entscheidet in Sekundenbruchteilen, ob der Zutritt gewährt oder verweigert wird. Dabei entstehen automatisch Protokolle über Zutrittsversuche, was für Nachvollziehbarkeit und ggf. Audits wichtig ist. Insgesamt bildet eine ZuKo oft das Rückgrat der Sicherheitsinfrastruktur eines Unternehmens oder einer Einrichtung, indem sie sicherstellt, dass nur autorisierte Personen bestimmte Räumlichkeiten betreten können.

Wird zusätzlich eine Einbruchmeldeanlage (EMA) eingesetzt, arbeitet diese eng mit der ZuKo zusammen. Dieses Zusammenspiel wird als Zwangsläufigkeit bezeichnet. Dabei sollte gelten: Ist ein durch die EMA gesicherter Bereich scharfgeschaltet, muss dieser zunächst unscharf geschaltet werden, bevor die ZuKo Zutrittsanfragen verarbeitet und einen Zutritt freigeben kann.

Aufbau und Funktionsprinzip

Eine ZuKo basiert grundsätzlich auf einer zentralen Basislizenz, die auf einem Server betrieben wird. Auf diesem System werden sämtliche Zutrittsleser, Türkontakte und weitere Komponenten zusammengeführt und verwaltet.

Jede Tür innerhalb einer ZuKo wird in eine sichere und eine unsichere Seite unterteilt. Die sichere Seite befindet sich in der Regel im Gebäudeinneren. Grundlage für diese Zuordnung bildet ein Sicherheitszonenkonzept, das definiert, welche Seite einer Tür die höherwertige Sicherheitszone darstellt. Diese Festlegung bestimmt eindeutig die sichere und die unsichere Seite. Beispielsweise liegt bei einer Tür zu einem Verteilraum die sichere Seite im Inneren des Verteilraums, während die unsichere Seite zum Flur hin ausgerichtet ist.

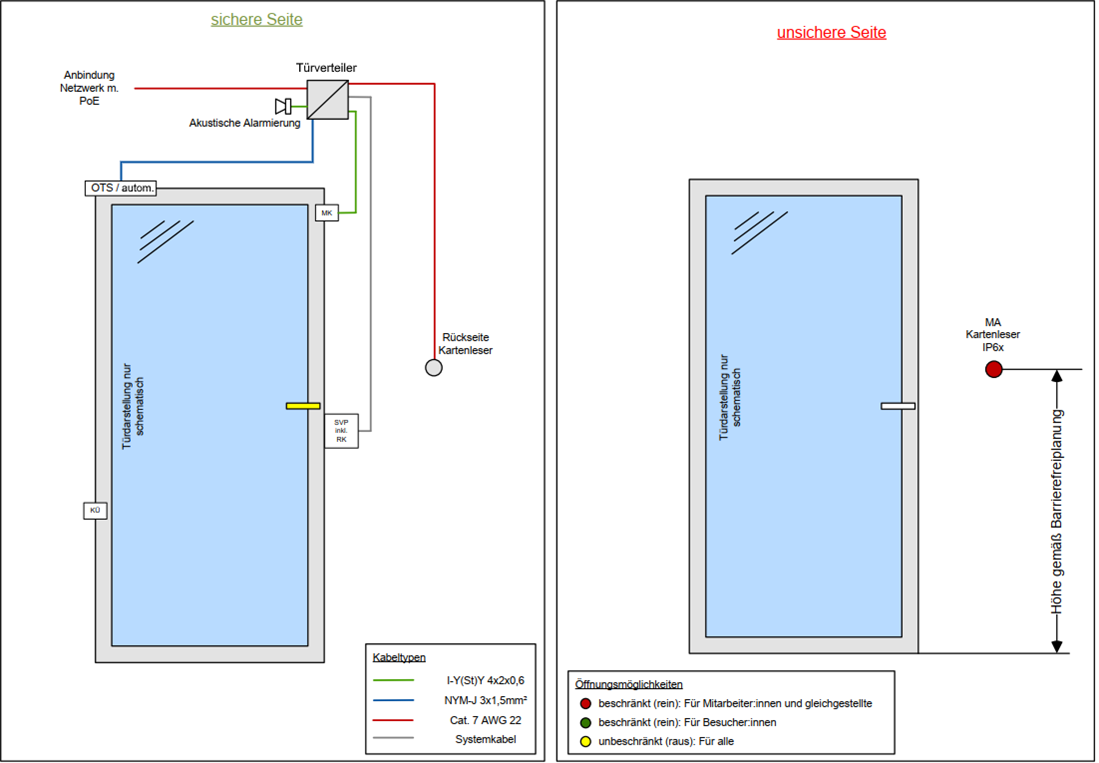

Abbildung 2: Türfunktionspaket

Soll eine Tür durch eine ZuKo überwacht werden, wird auf der sicheren Seite ein Türverteiler installiert. In diesem laufen die Verkabelungen der Türkontakte sowie der Zutrittsleser zusammen. Von dort erfolgt die Weiterführung zu einem übergeordneten Verteiler. Türverteiler werden üblicherweise oberhalb der Tür oder abhängig von Bauart und Leitungsführung im Boden installiert.

Das dargestellte Türfunktions-Schema zeigt beispielhaft die mögliche Ausstattung einer überwachten Tür. Dargestellt ist eine Tür mit einem online vernetzten Kartenleser, der die Freigabe einer Tür mit automatisch betriebenem Türantrieb und SVP (selbstverriegelndes Panikschloss) steuert. Die konkrete Anbindung der Komponenten kann je nach System variieren. Insbesondere unterstützen nicht alle Systeme eine Anbindung über PoE beziehungsweise Ethernet.

Für die Planung einer ZuKo ist zudem eine Kabelzugliste erforderlich. Diese ist insbesondere im Baufortschritt relevant, da vor dem Betonieren eine vollständige Leerrohrplanung vorliegen muss. Nur bei ausreichendem Verständnis der benötigten Leitungs- und Rohrmengen kann sichergestellt werden, dass die Installation vollständig unterputz erfolgt. Aufputz-Installationen sind nicht nur optisch nachteilig, sondern erfüllen aufgrund frei zugänglicher Leitungen häufig nicht alle Sicherheitsanforderungen, insbesondere in Bereichen mit kritischer Infrastruktur.

Typische Einsatzbereiche der Zutrittskontrolle

Zutrittskontrollsysteme finden in vielen Branchen und Bereichen Anwendung. Überall dort, wo nicht jeder unbegrenzten Zugang erhalten soll, ist eine ZuKo vorteilhaft.

Unternehmensgebäude und Büros

- In Firmengebäuden sollen in der Regel nur Mitarbeiter und angemeldete Besucher Zutritt haben. Innerhalb des Gebäudes kann es weiter abgestufte Bereiche geben (z.B. nur IT-Personal darf ins Rechenzentrum, die Geschäftsführung in die Vorstandsetage etc.).

Kritische Infrastrukturen

- Einrichtungen wie Rechenzentren, Banken, Flughäfen, Krankenhäuser oder Forschungslabore verfügen über hochsensible Bereiche. Hier muss streng überwacht werden, wer Zugang hat, um Personen und Assets zu schützen. Beispielsweise dürfen in einem Krankenhaus nur autorisierte Ärzte in die Medikamentenlager oder nur bestimmte Mitarbeiter in eine Intensivstation.

Öffentlicher Sektor und Behörden

- Behördengebäude, Gerichte, militärische Einrichtungen sowie Rechenzentren der öffentlichen Verwaltung setzen Zutrittskontrollsysteme ein, um sicherheitsrelevante Bereiche vor unbefugtem Zutritt zu schützen. Insbesondere militärische und besonders schutzbedürftige staatliche Einrichtungen unterliegen höchsten Sicherheitsanforderungen, die durch entsprechend leistungsfähige Zutrittskontrolllösungen umgesetzt werden.

Hotels und Freizeiteinrichtungen

- In Hotels stellen elektronische Schließsysteme sicher, dass nur Gäste mit gültiger Schlüsselkarte ihr Zimmer oder den Wellnessbereich betreten können. Nach dem Check-out verfällt die Berechtigung. Ähnlich regeln Freizeitbäder oder Fitnessstudios den Zugang zu Bereichen (z.B. Spinde, Saunen) über elektronische Zugangsmedien.

Einzelhandel und öffentliche Gebäude

- Kaufhäuser oder Museen lassen während der Öffnungszeiten jedem Besucher Eintritt, aber außerhalb der Öffnungszeiten nur noch Befugten (z.B. Reinigungskräfte oder Mitarbeiter). Auch hier kann Zutrittskontrolle eingesetzt werden, um nach Feierabend Türen automatisch zu verschließen und nur Berechtigten zu öffnen.

Industriegelände und Fabriken

- In vielen Produktionsbetrieben darf zwar grundsätzlich jeder Mitarbeiter das Werksgelände oder Gebäude betreten, doch bestimmte Zonen, wie etwa Bereiche mit gefährlichen Maschinen oder vertraulichen Entwicklungsabteilungen, sind nur für autorisierte Personen zugänglich. Zutrittskontrolle ermöglicht es, solche Zonen klar abzugrenzen.

ZuKo kommt universell überall dort zum Einsatz, wo Anforderungen an Sicherheit, Vertraulichkeit oder geregelte Abläufe bestehen. Zuko erhöht nicht nur das Sicherheitsniveau, sondern verbessert zugleich Komfort und Effizienz. Mechanische Schlüssel entfallen weitgehend, verlorene Zutrittsmedien können schnell gesperrt und ersetzt werden, und Berechtigungen für Mitarbeiter oder Besucher lassen sich zentral und flexibel verwalten.

Darüber hinaus ermöglichen moderne Zutrittskontrollsysteme die Integration in übergeordnete Systeme, beispielsweise Zeiterfassung, Videoüberwachung oder Besuchermanagement. Dadurch entsteht ein ganzheitliches Sicherheits- und Organisationskonzept.

Kartenleser und Identifikationsmedien

Zur technischen Umsetzung von Zutrittsrechten werden Identifikationsmedien eingesetzt, mit denen sich eine Person am Zugangspunkt authentifiziert, sowie die dazugehörigen Lesegeräte. In Zutrittskontrollsystemen kommen verschiedene Technologien und Geräte zum Einsatz:

RFID-Karten und Transponder

- Die am weitesten verbreitete Lösung sind kontaktlose Chipkarten oder Schlüsselanhänger auf RFID-Basis (Radio Frequency Identification). Der Nutzer hält das Medium an einen Leser, der die gespeicherte Kennung per Funk ausliest. Moderne Systeme arbeiten überwiegend im HF-Bereich bei 13,56 MHz und nutzen sichere, verschlüsselte Technologien wie MIFARE DESFire oder LEGIC Advant.

- LEGIC Advant als Technologie wird zwar weiterhin eingesetzt, insbesondere in bestehenden Anlagen und bestimmten Marktsegmenten, gilt jedoch im Vergleich zu offenen und flexibleren Standards zunehmend als weniger zukunftsfähig. Moderne Ansätze wie NFC-basierte Anwendungen und Bluetooth-basierter Mobile Access bieten erweiterte Möglichkeiten, insbesondere hinsichtlich Integration, Flexibilität und zentraler Verwaltung.

- RFID-Medien sind robust, nahezu verschleißfrei und haben Magnetstreifenkarten weitgehend abgelöst, da diese leicht kopierbar und störanfällig sind. RFI-Medien ermöglichen eine schnelle, berührungslose Identifikation über kurze Distanzen. Für Spezialanwendungen, beispielsweise Zufahrtskontrollen, kommen auch UHF-Systeme mit größerer Reichweite zum Einsatz. Insgesamt stellen RFID-basierte Identifikationsmedien weiterhin den Standard in der Zutrittskontrolle dar, werden jedoch zunehmend durch mobile und multifunktionale Technologien ergänzt.

PIN-Code und Tastatur

- Eine weitere verbreitete Methode ist die Eingabe eines PIN-Codes über ein Tastenfeld. Der Code dient als wissensbasierter Identifikationsfaktor. Häufig wird er in Kombination mit einer Karte eingesetzt, um ein höheres Sicherheitsniveau zu erreichen. In einfacheren Anwendungen kann auch allein der PIN-Code zur Türöffnung verwendet werden. Der Vorteil liegt im Verzicht auf physische Medien, während das Risiko in der Weitergabe oder Ausspähung des Codes besteht. Dennoch ist diese Methode eine kostengünstige und flexible Ergänzung.

Biometrische Verfahren

- In Bereichen mit hohen Sicherheitsanforderungen kommen biometrische Identifikationsmethoden zum Einsatz. Hier dient ein individuelles körperliches Merkmal als Authentifizierungsfaktor, beispielsweise Fingerabdruck, Handvenenstruktur, Iris oder Gesicht. Das erfasste Merkmal wird mit hinterlegten Referenzdaten abgeglichen. Der Vorteil liegt darin, dass kein physisches Medium erforderlich ist und biometrische Merkmale nicht verloren gehen können. Demgegenüber stehen höhere Kosten, erhöhte Anforderungen an den Datenschutz sowie mögliche Einschränkungen in der Praxis, etwa durch Umwelteinflüsse. Häufig werden biometrische Verfahren als zusätzlicher Faktor eingesetzt, beispielsweise in sicherheitskritischen Bereichen.

Smartphone und Mobile Access

- Zunehmend etablieren sich mobile Zutrittslösungen, bei denen das Smartphone als Identifikationsmedium dient. Die Kommunikation erfolgt über NFC, Bluetooth Low Energy oder vergleichbare Technologien. Zutrittsberechtigungen werden dabei digital verwaltet und können zentral vergeben oder entzogen werden. Alternativ können auch QR-Codes oder digitale Zertifikate verwendet werden. Der Vorteil liegt in der hohen Flexibilität und dem Wegfall physischer Ausweise. Herausforderungen bestehen insbesondere in der Gerätekompatibilität und der sicheren Kommunikation. Mobile Lösungen ergänzen zunehmend klassische Zutrittsmedien.

Weitere Systeme

- Ergänzend existieren spezialisierte Lösungen wie Funkfernbedienungen für Zufahrtskontrollen oder Mehr-Faktor-Systeme, bei denen mehrere Authentifizierungsverfahren kombiniert werden. Auch Kombinationsleser, die verschiedene Technologien in einem Gerät vereinen, sind verbreitet. Die Auswahl des geeigneten Systems richtet sich nach Sicherheitsanforderungen, Benutzerfreundlichkeit und den baulichen Gegebenheiten. Häufig werden mehrere Verfahren kombiniert, um ein ausgewogenes Verhältnis zwischen Sicherheit und Bedienkomfort zu erreichen. Dabei ist auf die Kompatibilität zwischen Identifikationsmedien und Lesegeräten zu achten, da viele Systeme herstellerspezifisch ausgelegt sind.

Herausforderungen bei der Planung eines Zutrittskontrollsystems

Die Einführung eines Zutrittskontrollsystems ist komplex und erfordert eine sorgfältige Planung über mehrere Fachbereiche hinweg. In solchen Projekten wirken IT, Sicherheitstechnik, Elektrotechnik, Bauwesen sowie organisatorische Prozesse zusammen. Ziel ist es, unterschiedliche Anforderungen so aufeinander abzustimmen, dass ein zuverlässiger und normkonformer Betrieb gewährleistet ist.

Abbildung 3: ZuKo Normen und Abhängigkeiten (KI-generiert mit händischer Anpassung)

Ein funktionierendes ZuKo-System setzt einen klar definierten Planungsablauf voraus. Grundlage bildet ein Sicherheitskonzept, in dem grundlegende Sicherheitsanforderungen bestimmt und vorausgesetzt werden, wie beispielsweise der Einbruchschutz. Es folgt ein Sicherheitszonenkonzept, in dem die verschiedenen Bereiche eines Gebäudes nach ihrem Schutzbedarf strukturiert werden. Darauf aufbauend wird eine Türliste erstellt, in der alle Türen mit ihren Funktionen, Anforderungen und Komponenten erfasst sind. Diese Türliste ist ein zentrales Dokument und muss von mehreren Gewerken gemeinsam gepflegt werden, da hier Anforderungen aus Bau, Sicherheitstechnik, Elektroplanung und Nutzung zusammenlaufen. In der Türliste werden sämtliche Türen eines Gebäudes erfasst und detailliert beschrieben. Die enthaltenen Informationen reichen von baulichen Eigenschaften wie Farbe, Öffnungsrichtung und Dämpfung über sicherheitstechnische Komponenten wie ZuKo- und EMA-Kontakte sowie Rauchmelder bis hin zur konkreten Ausstattung von Schlössern und Türkontakten. Auf Basis der Türliste erfolgt die Erstellung der Kabelzugliste sowie die Planung der Leerrohre. Diese Planung ist insbesondere im frühen Baufortschritt entscheidend, da nachträgliche Anpassungen nur mit erheblichem Aufwand möglich sind. Fehler oder Lücken in dieser Phase führen häufig zu Improvisationen, etwa durch Aufputz-Installationen oder zusätzliche Verkabelungswege.

Moderne Türen müssen häufig mehrere Funktionen gleichzeitig erfüllen, etwa Brandschutz, Einbruchschutz, Fluchtwegsicherung, Schallschutz und gestalterische Anforderungen. Wird eine Tür in ein Zutrittskontrollsystem integriert, dürfen diese Funktionen nicht beeinträchtigt werden. Fluchttüren müssen im Notfall jederzeit von innen ohne Hilfsmittel und unabhängig von der elektronischen Sicherung geöffnet werden können. Dies gilt ausdrücklich für alle Personen, auch unbefugte, da Fluchtwege stets frei nutzbar sein müssen. Entsprechende Lösungen sind beispielsweise Panikschlösser oder Türsysteme, die im Gefahrenfall automatisch entriegeln. Brandschutztüren müssen selbstschließend ausgeführt sein und dürfen nur mit zugelassenen Komponenten kombiniert werden.

Zusätzlich ist auch die barrierefreie Planung zu berücksichtigen. Türen müssen für Menschen mit Einschränkungen nutzbar sein, etwa durch geeignete Türbreiten, geringe Betätigungskräfte, automatische Türantriebe oder barrierefreie Bedienelemente. Diese Anforderungen sind frühzeitig in die Planung zu integrieren, da sie direkten Einfluss auf Türtechnik und Zutrittskomponenten haben. Eine frühzeitige Abstimmung aller Anforderungen ist zwingend erforderlich, idealerweise bereits in der Bau- oder Umbauphase, um bauliche, sicherheitstechnische und funktionale Aspekte korrekt umzusetzen. In der Praxis erfolgt dies jedoch häufig zu spät, sodass entsprechende Anforderungen erst während der Bauphase oder im Nachgang berücksichtigt werden und es zu Sonderlösungen kommt.

Schnittstellen und Systemintegration

- Die Abstimmung zwischen verschiedenen Herstellern und Systemen stellt immer eine Herausforderung dar. Zutrittskontrollkomponenten müssen häufig in andere Systeme integriert werden, beispielsweise in Aufzugstableaus, Vereinzelungsanlagen oder andere sicherheitstechnische Einrichtungen. Hierbei müssen sowohl mechanische Rahmenbedingungen wie Einbaumaße als auch technische Schnittstellen berücksichtigt werden. Dazu zählen kompatible Kommunikationsschnittstellen oder alternativ potenzialfreie Kontakte zur Ansteuerung. Fehlende Abstimmungen in diesem Bereich führen häufig zu Integrationsproblemen oder zusätzlichen Anpassungen auf der Baustelle.

Elektronik, Verkabelung und IT-Integration

- Ein Zutrittskontrollsystem besteht aus zahlreichen Komponenten wie Lesern, Türcontrollern und zentraler Software. Diese müssen zuverlässig miteinander kommunizieren. Verkabelte Systeme erfordern eine strukturierte Netzwerk- oder Busverkabelung bis zur Tür, was insbesondere im Bestand aufwendig sein kann. Alternativ kommen Offline-Komponenten zum Einsatz, etwa batteriebetriebene Zylinder oder Beschläge, die ohne permanente Verbindung arbeiten oder erst durch sogenannte Gateways online erreichbar gemacht werden, um beispielsweise die Batteriestände live auslesen zu können oder neue Zutrittsberechtigungen in Echtzeit zu aktualisieren. In der Praxis werden häufig hybride Systeme umgesetzt: zentrale Zugänge online, innenliegende Türen offline. Die Planung muss sicherstellen, dass trotz unterschiedlicher Technologien ein konsistentes Berechtigungskonzept besteht.

- Die Integration in die IT-Infrastruktur ist ebenfalls wesentlich. Dazu zählen Anbindungen an Verzeichnisdienste, Schnittstellen zu anderen Sicherheitssystemen sowie Anforderungen an IT-Sicherheit, insbesondere hinsichtlich Verschlüsselung, Zugriffskontrolle und Systemverfügbarkeit.

Hardwarekompatibilität

- Die Kompatibilität der eingesetzten Hardwarekomponenten untereinander sowie mit der Türtechnik ist entscheidend. Zutrittskontrollsysteme greifen direkt in mechanische und elektromechanische Türfunktionen ein, weshalb Schlösser, Beschläge, Türantriebe und Leser technisch aufeinander abgestimmt sein müssen.

- Auch elektronische Komponenten wie Kartenleser, Zylinder oder Beschläge müssen mechanisch und elektrisch zur jeweiligen Tür passen. Dazu zählen Einbaumaße, Türstärken, Energieversorgung sowie die Anbindung an Steuerungen.

- Eine typische Tür könnte als Fluchttür mit Panikfunktion, mechanischem Panikschloss und elektronischem Kartenleser geplant sein. Der Zutritt erfolgt von außen über den Leser, innen muss die Tür jederzeit frei begehbar sein. Problematisch wird diese Konstellation, wenn das eingesetzte Panikschloss einen festen Riegel besitzt, der im verriegelten Zustand nicht aktiv zurückgezogen werden kann. In diesem Fall kann die Tür zwar freigegeben werden, bleibt jedoch mechanisch blockiert, sodass ein Zutritt von außen trotz gültiger Berechtigung nicht möglich ist. Eine solche Planung ist funktional unzulässig. Abhilfe schaffen hier beispielsweise Motorschlösser oder Türsysteme mit automatischem Antrieb, die den Riegel bei Authentifizierung aktiv zurückziehen oder die Tür selbstständig öffnen.

Berechtigungskonzepte und organisatorische Abläufe

- Ein zentraler Bestandteil ist die Definition eines klaren Berechtigungskonzepts. Es legt fest, welche Personen zu welchen Zeiten Zugang zu welchen Bereichen erhalten. In größeren Organisationen entstehen komplexe Rechte- und Rollenstrukturen, die strukturiert im System abgebildet werden müssen. Dies erfordert eine enge Abstimmung mit Fachabteilungen und Verantwortlichen. Zusätzlich sind organisatorische Prozesse festzulegen, etwa für die Vergabe neuer Berechtigungen, den Umgang mit verlorenen Ausweisen oder das Verhalten bei Systemausfällen. Auch Notfallprozesse müssen definiert sein, beispielsweise bei Stromausfall oder Störungen.

- Besondere Aufmerksamkeit ist dabei der durchgängigen Planung von Fluchtwegen zu widmen. Fluchtwege dürfen nicht durch nachgelagerte Systeme wie Vereinzelungsanlagen oder Rolltore unterbrochen werden, wenn diese nicht korrekt in das Fluchtwegekonzept integriert sind. Es muss jederzeit sichergestellt sein, dass eine Person nach dem Passieren einer Fluchttür den Fluchtweg ohne weitere Hindernisse fortsetzen kann.

Normen und regulatorische Anforderungen

- Die Einhaltung relevanter Normen und Richtlinien ist ebenso ein zentraler Bestandteil der Planung. ZuKo-Systeme stehen in direktem Zusammenhang mit bauordnungsrechtlichen, sicherheitstechnischen und arbeitsrechtlichen Vorgaben, etwa aus der EN 50133 für Zutrittskontrollsysteme sowie der EN 179 und EN 1125 für Notausgänge. Ergänzend gewinnen regulatorische Anforderungen wie die NIS2-Richtlinie, Digital Operational Resilience Act (DORA) und KRITIS-Vorgaben zunehmend an Bedeutung. Diese fordern insbesondere Maßnahmen zur IT-Sicherheit, Systemverfügbarkeit, Protokollierung und zum Schutz kritischer Infrastrukturen. Zutrittskontrollsysteme müssen daher nicht nur physische Sicherheit gewährleisten, sondern auch in übergeordnete Cybersecurity- und Resilienzkonzepte eingebunden werden. Werden diese Anforderungen nicht frühzeitig berücksichtigt, entstehen Konflikte zwischen Sicherheitsfunktion, IT-Sicherheit und normativer Zulässigkeit, die im späteren Projektverlauf nur mit erheblichem Aufwand lösbar sind.

Skalierbarkeit und Zukunftssicherheit

- Zutrittskontrollsysteme sind langfristige Investitionen und müssen sich flexibel an veränderte Anforderungen anpassen lassen. Bereits in der Planung ist zu berücksichtigen, ob zusätzliche Türen, Nutzer oder Standorte integriert werden können, ohne bestehende Strukturen grundlegend zu verändern. Hierfür sind modulare Systemarchitekturen, offene Schnittstellen und standardisierte Technologien entscheidend, um Erweiterungen und Integrationen effizient umzusetzen und proprietäre Insellösungen zu vermeiden.

- Ebenso müssen Betrieb und Wartung berücksichtigt werden, insbesondere im Hinblick auf Softwareupdates, Systemerweiterungen, den Austausch von Komponenten sowie den Umgang mit Zutrittsmedien. Eine skalierbare Planung stellt sicher, dass das System sowohl aktuelle Anforderungen erfüllt als auch zukünftige technische und organisatorische Entwicklungen abbilden kann.

- Viele Unternehmen betreiben ergänzend dedizierte Test- oder Staging-Umgebungen, in denen Hard- und Software vor dem Rollout unter realistischen Bedingungen geprüft werden, um Fehlfunktionen und sicherheitskritische Auswirkungen im Produktivbetrieb zu vermeiden.

Szenario: Wie funktioniert der Zugang durch eine Tür?

Angenommen, ein Mitarbeiter möchte mit einer Zutrittskarte durch eine elektronisch gesicherte Bürotür gehen, was passiert im Hintergrund? Der Ablauf lässt sich vereinfacht in folgenden Schritten beschreiben:

Abbildung 4: ZuKo Türe (KI-generiert mit händischer Anpassung)

- Identifikation am Leser

Vor der Tür befindet sich ein Lesegerät. Die Person hält die Karte an das Lesegerät.

- Datenübermittlung an die Zentrale

Der Leser wandelt die ausgelesene Kartennummer in ein Datensignal um und schickt es an die Zutrittskontrollzentrale. Diese Zentrale ist entweder selbst intelligent genug oder mit einer Server-Software vernetzt. Sie erhält also die Information: Karte Nr. 123456 möchte Tür X öffnen.

- Prüfung der Berechtigung

Die Steuerzentrale prüft nun intern, ob diese Kartennummer (bzw. die zugehörige Person) für diese Tür zu diesem Zeitpunkt eine Zugangsberechtigung hat. Das Regelwerk „Wer-Wann-Wohin“ kommt hier zur Anwendung. Beispielsweise stellt das System fest: Karte 123456 gehört zu Mitarbeiter Max Mustermann, Abteilung IT, und laut Berechtigungsliste darf Max die Tür X zwischen 7:00 und 19:00 Uhr öffnen. Falls die Bedingungen erfüllt sind, wird die Türfreigabe vorbereitet. Ist die Person nicht berechtigt (z.B. Karte unbekannt, Zutrittszeitfenster abgelaufen oder kein Zutritt für diese Zone), dann würde die Zentrale den Vorgang abbrechen. Dies wird meist durch ein rotes Licht oder einen Warnton am Leser signalisiert, und die Tür bleibt geschlossen.

- Türöffnung

Im positiven Fall steuert die Zutrittszentrale nun den Aktor an. Das kann ein elektrischer Türöffner in der Türfalle sein, ein Motorschloss oder ein Magnetverschluss. Dadurch wird die Tür entriegelt bzw. entsperrt. Oft hört man ein Klacken oder Summen, wenn der Türöffner anspringt. Jetzt kann der Mitarbeiter die Tür manuell öffnen (drücken/ziehen). In einigen Fällen öffnet sich die Tür auch automatisch, z.B. wenn ein Türantrieb vorhanden ist (etwa bei Schleusen oder behindertengerechten Türen).

- Rückmeldung und Protokollierung

Sobald die Tür geöffnet wurde, registrieren Türkontakte den Zustand (offen/geschlossen). Nachdem die Person durchgegangen ist, schließt die Tür wieder und verriegelt erneut. Das System kann nun z.B. überprüfen, ob die Tür ordnungsgemäß ins Schloss gefallen ist. Wichtig hierbei ist: Jeder Zutrittsvorgang, ob erfolgreich oder verweigert, wird in der Regel im Protokoll der Zutrittskontrollsoftware gespeichert (mit Zeitstempel, Kartennummer/Person, Tür-ID und Ergebnis). Diese Daten dienen der späteren Nachvollziehbarkeit und ggf. Alarmierung. Sollte jemand unberechtigt versuchen, die Tür zu öffnen (z.B. mit einer falschen Karte oder durch Gewalt), kann das System Alarm auslösen. So meldet ein integrierter Riegel- oder Türsensor beispielsweise, wenn die Tür gewaltsam aufgedrückt wird, und ein Alarm wird an die Sicherheitsleitstelle oder Einbruchmeldeanlage weitergegeben.

In diesem einfachen Szenario sieht man das Zusammenspiel der Komponenten. Der Mitarbeiter identifiziert sich mit seinem Medium, das System authentifiziert und autorisiert ihn basierend auf hinterlegten Rechten und öffnet die Tür. Für den Benutzer geschieht dies innerhalb von Sekunden und meist völlig transparent. Man hält kurz die Karte hin und kann passieren. Im Hintergrund laufen währenddessen wichtige Sicherheitsprozesse ab. Sollte der Mitarbeiter seine Karte verlieren, könnte diese im System sofort gesperrt werden. Ein weiterer Vorteil gegenüber dem herkömmlichen Schlüssel, bei dem meist das ganze Schloss getauscht werden müsste. Auch lassen sich dank der Protokolle beispielsweise Echtzeit-Übersichten erzeugen (wer ist gerade wo im Gebäude) oder im Notfall alle Türen zentral freischalten. Dieses Beispiel verdeutlicht, wie Zutrittskontrolle in der Praxis abläuft und warum eine gute Planung der Technik und Rechte notwendig ist, damit im Alltag alles rundläuft.

Fazit

Zutrittskontrolle ist in Unternehmen und Einrichtungen ein wesentlicher Bestandteil moderner Sicherheitstechnik. Sie regelt, wer wann und wo Zugang erhält und stellt sicher, dass nur berechtigte Personen sensible Bereiche betreten können. Dabei hat sich die Technik von mechanischen Schließsystemen hin zu softwaregestützten Lösungen entwickelt, die Karten, biometrische Merkmale und mobile Geräte als Identifikationsmedien nutzen.

Zutrittskontrollsysteme bestehen aus einer Vielzahl von Komponenten, von der Hardware an der Tür über die zugrunde liegende Infrastruktur bis hin zur zentralen Managementsoftware und sind häufig eng mit weiteren Systemen verknüpft. Die eigentliche Herausforderung liegt weniger in der Nutzung, sondern in der Planung und Integration. Unterschiedliche Anforderungen und Normen müssen berücksichtigt, Sicherheits- und Datenschutzaspekte eingehalten und gleichzeitig ein stabiler und praktikabler Betrieb gewährleistet werden.

Bei fachgerechter Planung und Umsetzung bieten Zutrittskontrollsysteme klare Vorteile. Ein erhöhtes Sicherheitsniveau, flexible und zentrale Verwaltung von Berechtigungen, Nachvollziehbarkeit von Zutrittsereignissen sowie ein hoher Bedienkomfort für die Nutzer. Zutrittskontrolle bildet damit die Schnittstelle zwischen physischer Sicherheit und digitaler Organisation und gewinnt im Kontext moderner Gebäude und steigender Sicherheitsanforderungen weiter an Bedeutung.

Randbemerkung

Bei der Recherche zur Zutrittskontrollplanung fällt immer wieder auf, dass bei der Suche nach „ZuKo“ regelmäßig auch Inhalte zur Figur „Zuko“ aus der Serie Avatar erscheinen.