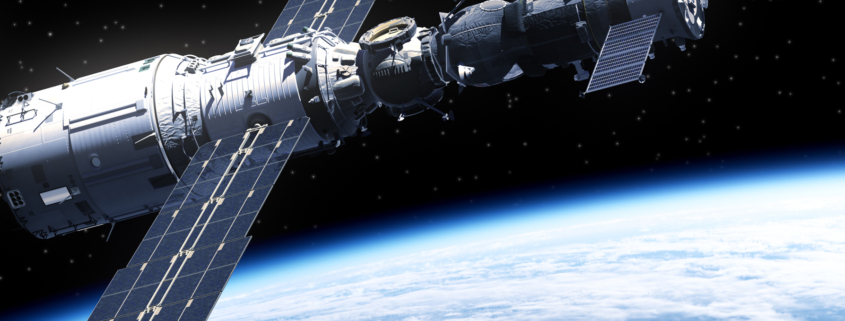

Internet-Anbindung über Amazon-Satelliten

Low Earth Orbiter (LEO) werden bisher von wenigen Firmen für Internet-Konnektivität mittels Satelliten genutzt, vor allem von Starlink. In 2024 soll das Projekt Kuiper von Amazon die ersten Beta-User bekommen. In diesem Projekt hat Amazon vor, 3.000 Satelliten ins All zu schießen und mit ihnen Internetanschlüsse anzubieten.