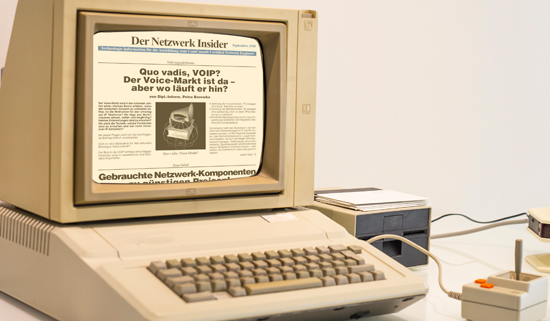

Atos will den Geschäftsbereich Unified Communications & Collaboration an Mitel verkaufen

Die Überschrift (oder so ähnlich formuliert) steht seit Kurzem über den verschiedenen Artikeln der einschlägigen Seiten im Internet. Sie deutet damit auf eine Veränderung im Markt der Telekommunikationstechnik hin, was wiederum diverse Fragen über die Zukunft von Atos Unify aufwirft.